No se si habéis escuchado hablar de los derechos de autodeterminación informativa o los derechos ARCO. La actual normativa sobre protección de datos supuso un avance para los derechos de las personas interesadas, surgiendo así el denominado derecho a la autodeterminación informativa.

El derecho a la autodeterminación informativa surge como respuesta a la posibilidad de un tratamiento masivo de datos. Fue construido y elaborado a partir de la sentencia del Tribunal Constitucional Federal alemán de 15 de diciembre de 1983.11. En dicha sentencia, el Tribunal configura, a partir del derecho general de la personalidad recogido en el artículo 2.1 de la Ley Fundamental de Bonn, la facultad del individuo, derivada de la autodeterminación, de decidir básicamente por sí mismo, cuándo y dentro de qué límites, procede revelar situaciones referentes a la vida propia. Surge la necesidad de establecer jurídicamente mecanismos de protección de los datos personales frente a su uso informatizado, no tanto por el carácter estrictamente privado de éstos, sino por el peligro que supone la utilización que se haga de los mismos.

En todo caso, el derecho no comporta una patrimonialización de los datos personales, sino que es la garantía de una serie de facultades individuales que permitirán al titular llevar a cabo el control y seguimiento de la información personal registrada en soportes informáticos.

En palabras del Tribunal Constitucional español, «el contenido del derecho fundamental a la protección de datos consiste en un poder de disposición y de control sobre los datos personales que faculta a la persona para decidir cuáles de estos datos proporcionará a un tercero, sea el Estado o un particular, o cuáles puede este tercero recabar, y que también permite al individuo saber quién posee esos datos personales y para qué, pudiendo oponerse a esa posesión o no»

Podemos definir la autodeterminación informativa como la capacidad del individuo para determinar la divulgación y el uso de sus datos personales, controlar y determinar lo que los demás pueden, en cada momento, saber sobre su vida personal. Este derecho ayuda a las y los ciudadanos a proteger sus datos personales y, en ejercicio de este derecho, a autodefinirse y modular su imagen pública y reputación.

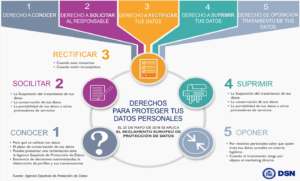

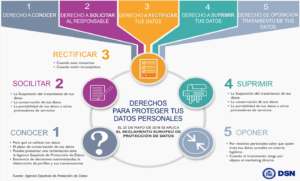

El RGPD reconoce el “derecho a la autodeterminación informativo” y lo concreta en la posibilidad de ejercer ante el responsable del tratamiento los derechos de acceso, rectificación, oposición, supresión (“derecho al olvido”), limitación del tratamiento, portabilidad y de no ser objeto de decisiones individualizadas.

Vamos a ver en qué consiste cada derecho:

-

- Derecho a la rectificación: supone el derecho a obtener, sin dilación indebida del responsable del tratamiento, la rectificación de los datos personales inexactos que le conciernan o que se completen, según los fines, mediante una declaración adicional. Se deberá indicar en su solicitud a qué datos se refiere y la corrección que haya de realizarse. Además, deberán acompañar, cuando sea preciso, la documentación justificativa de la inexactitud o carácter incompleto de los datos objeto de tratamiento.

- Derecho de supresión: derecho a obtener, sin dilación indebida del responsable del tratamiento, la supresión de los datos personales que le conciernan, cuando concurra alguna de las circunstancias siguientes:

- los datos personales ya no sean necesarios en relación con los fines para los que fueron recogidos o tratados de otro modo;

- el interesado retire el consentimiento y este no se base en otro fundamento jurídico;

- el interesado se oponga al tratamiento;

- los datos personales hayan sido tratados ilícitamente;

- los datos personales deban suprimirse para el cumplimiento de una obligación legal establecida en el derecho de la unión o de los estados miembros que se aplique al responsable del tratamiento;

- los datos personales se hayan obtenido en relación con la oferta de servicios de la sociedad de la información

-

- Derecho a la limitación del tratamiento: derecho a obtener del responsable del tratamiento la limitación del tratamiento de los datos cuando se cumpla alguna de las condiciones siguientes:

-

-

- se impugne la exactitud de los datos personales, durante un plazo que permita al responsable verificar la exactitud de los mismos;

- el tratamiento sea ilícito y las/los interesados se opongan a la supresión de los datos personales y soliciten en su lugar la limitación de su uso;

- el responsable ya no necesite los datos personales para los fines del tratamiento, pero el interesado los necesite para la formulación, el ejercicio o la defensa de reclamaciones;

- se haya ejercido el derecho de oposición al tratamiento, mientras se verifica si los motivos legítimos del responsable prevalecen sobre los del interesado.

- Derecho a la portabilidad: derecho a recibir los datos personales que le incumban, que haya facilitado a un responsable del tratamiento, en un formato estructurado, de uso común y lectura mecánica, y a transmitirlos a otro responsable del tratamiento sin que lo impida el responsable al que se los hubiera facilitado, cuando:

-

-

- el tratamiento esté basado en el consentimiento y

- el tratamiento se efectúe por medios automatizados.

- Derecho de oposición: derecho a oponerse en cualquier momento, por motivos relacionados con su situación particular, a que datos personales que le conciernan sean objeto de un tratamiento. El responsable del tratamiento dejará de tratar los datos personales, salvo que acredite motivos legítimos imperiosos para el tratamiento que prevalezcan sobre los intereses, los derechos y las libertades del interesado, o para la formulación, el ejercicio o la defensa de reclamaciones.

EJERCICIO DE LOS DERECHOS.

Es importante señalar que el ejercicio es gratuito, sólo si las solicitudes son manifiestamente infundadas o excesivas (p. ej., carácter repetitivo) el responsable podrá:

-

- Cobrar un canon proporcional a los costes administrativos soportados

- Negarse a actuar

Las solicitudes deben responderse en el plazo de un mes, aunque, si se tiene en cuenta la complejidad y número de solicitudes, se puede prorrogar el plazo otros dos meses más. El responsable está obligado a informar sobre los medios para ejercitar estos derechos y estos medios deben ser accesibles y no se puede denegar este derecho por el solo motivo de que se opte por otro medio.

Si la solicitud se presenta por medios electrónicos, la información se facilitará por estos medios cuando sea posible, salvo que el interesado solicite que sea de otro modo.

Si el responsable no da curso a la solicitud, informará y a más tardar en un mes, de las razones de su no actuación y la posibilidad de reclamar ante una Autoridad de Control. Cabe la posibilidad de que el encargado sea quien atienda tu solicitud por cuenta del responsable si ambos lo han establecido en el contrato o acto jurídico que les vincule

Se pueden ejercer los derechos directamente o por medio de tu representante legal o voluntario. Si el responsable tiene dudas sobre tu identidad, podrá solicitar información adicional para confirmar la misma como la fotocopia del DNI o pasaporte u otro documento válido que identifique a persona solicitante. Se puede utilizar la firma electrónica y si se ejercitan a través de un representante se deberá aportar el documento o instrumento electrónico que acredite la representación.

En la solicitud debe incluirse la petición, la dirección a efectos de notificaciones, fecha y firma, así como los documentos acreditativos de la petición si fuesen necesarios.